Minacce, vulnerabilità e rischi nella cybersecurity: le differenze

In cybersecurity, una minaccia è un pericolo potenziale, una vulnerabilità è una debolezza sfruttabile e un rischio è la possibilità che una minaccia sfrutti una vulnerabilità. Comprendere queste differenze aiuta a proteggere il tuo sito web e i tuoi dati aziendali.

Indice

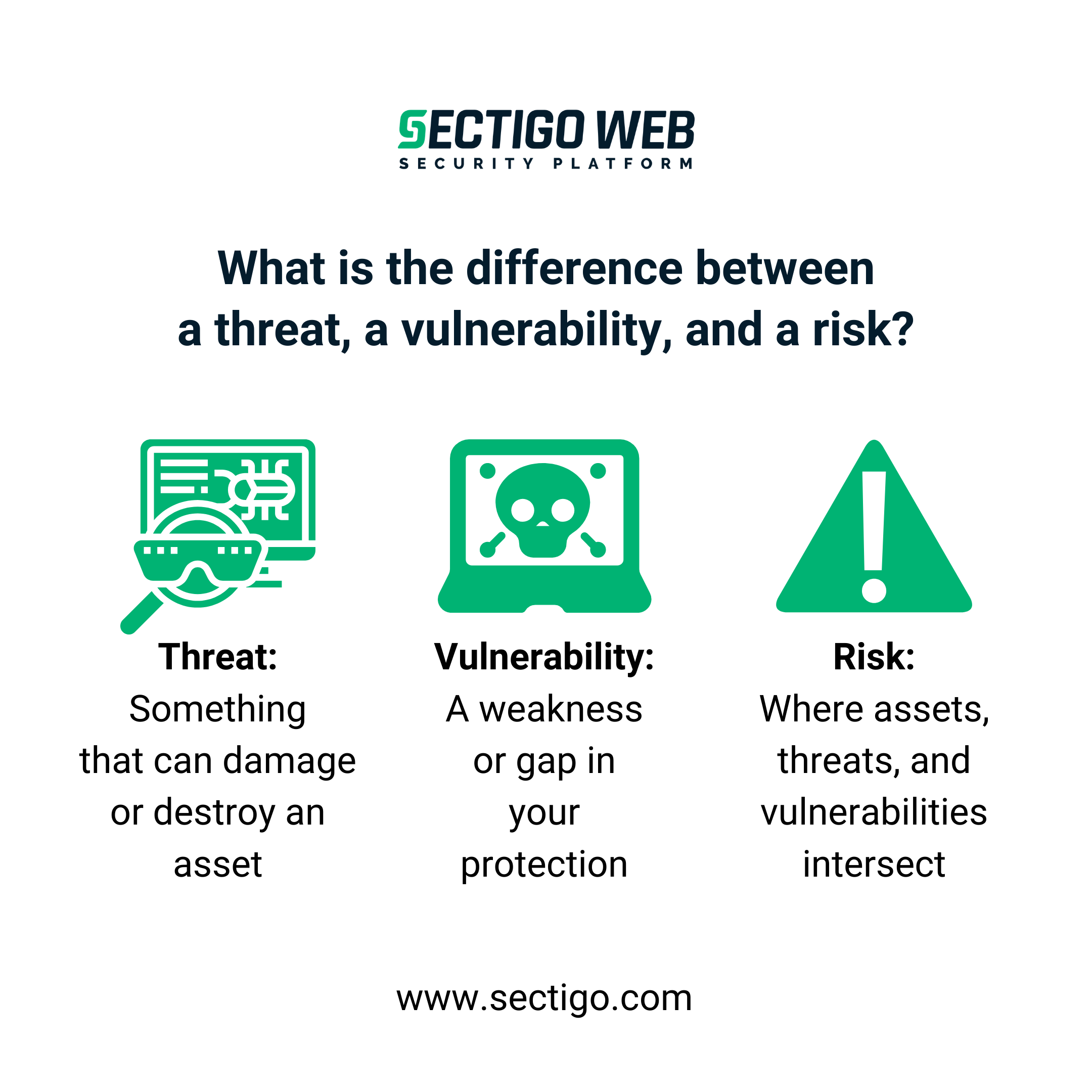

Sectigo definisce qual è la differenza tra una minaccia, una vulnerabilità e un rischio?

Che si tratti di un sito web o di una casa, comprendere i termini di sicurezza appropriati può aiutarti a capire meglio la sicurezza e la protezione delle cose che stai proteggendo. Esamineremo i termini comuni utilizzati nella sicurezza informatica e come sono effettivamente diversi l'uno dall'altro.

Ma prima dobbiamo definire una parola molto importante che viene usata insieme a queste.

Minaccia: qualcosa che può danneggiare o distruggere un bene

Se un bene è ciò che stai cercando di proteggere, allora una minaccia è ciò da cui stai cercando di proteggerti.

Usiamo l'esempio della casa di proprietà per illustrare questo concetto. La casa sarebbe il bene. Una minaccia sarebbe un ladro, o anche gli strumenti che un ladro potrebbe usare, come un grimaldello. Queste potenziali minacce possono danneggiare la casa se non si è protetti.

Online, consideriamo il tuo sito web come la risorsa. Una minaccia alla sicurezza del tuo sito web potrebbe essere un hacker e potenzialmente gli strumenti che un hacker potrebbe utilizzare, ad esempio un pezzo di codice dannoso, come un malware, che può essere installato su un sito. Questo codice può infiltrarsi nel tuo sito e installare virus o far crollare il tuo sito web in un attacco.

Tipi di minacce

Le minacce possono essere naturali, non intenzionali o intenzionali:

- Una minaccia naturale è quella che sfugge al controllo ed è imprevedibile; spesso si tratta di disastri naturali e pericoli come tornado, inondazioni, uragani, incendi boschivi e altro ancora.

- Una minaccia involontaria è un atto che mette a rischio la sicurezza delle informazioni, ma non è stato fatto con cattive intenzioni. Questi tipi di minacce possono spesso essere attribuiti a errori umani.

- Una minaccia intenzionale è quella che compromette il sistema informativo ed è fatta intenzionalmente da autori di minacce.

Come prepararsi

Il modo migliore per prepararsi alle minacce informatiche intenzionali è esserne consapevoli. È importante tenersi aggiornati sugli attacchi informatici e sulle violazioni dei dati, nonché sul modo in cui i criminali informatici o gli hacker li stanno portando a termine. Alcune delle minacce più comuni includono: DDoS (distributed denial-of-service), phishing (truffa), SQL injection, man-in-the-middle (MitM) e malware (software dannoso).

Vulnerabilità: un punto debole o una lacuna nella protezione

L'unico modo in cui una minaccia può danneggiare il tuo bene è se hai una vulnerabilità non controllata di cui la minaccia può approfittare.

Nell'esempio della casa, una vulnerabilità potrebbe essere un sistema di sicurezza che si basa sull'elettricità. Se non c'è una batteria di riserva, il ladro potrebbe togliere la corrente e quindi avere libero accesso non autorizzato alla casa. Oppure un'altra vulnerabilità potrebbe essere qualcosa di semplice come una finestra aperta. Qualsiasi cosa di cui un ladro possa approfittare è una vulnerabilità della sicurezza.

Allo stesso modo, il tuo sito web potrebbe avere vulnerabilità di cui gli hacker potrebbero approfittare. Codici o plugin obsoleti che non vengono aggiornati o mantenuti possono essere pericolosi quanto lasciare una porta aperta in una casa. Se non aggiorni regolarmente il tuo sito, potresti lasciare vulnerabilità aperte a tutti gli hacker.

Vulnerabilità comuni e gestione

Come già detto, i codici o i plugin obsoleti sono spesso utilizzati dagli hacker. È importante aggiornare regolarmente il sistema operativo e le applicazioni per garantire che eventuali vulnerabilità di sicurezza non corrette vengano rimosse. Inoltre, i team di sicurezza IT dovrebbero garantire che tutti i dati siano crittografati e che non vi siano configurazioni errate o bug del software.

La gestione proattiva delle vulnerabilità è essenziale per la sicurezza informatica. È importante che il vostro team esegua valutazioni e scansioni delle vulnerabilità regolarmente. Inoltre, dovreste assicurarvi che la vostra politica di sicurezza informatica sia conforme agli standard (ISO 27001), che abbiate un piano di emergenza e che manteniate un rigoroso controllo degli accessi.

Rischio: dove si intersecano risorse, minacce e vulnerabilità

Il rischio stesso è una funzione delle minacce che sfruttano le vulnerabilità per rubare o danneggiare le risorse. In altre parole, Risorsa + Minaccia + Vulnerabilità = Rischio.

Comprendere questi concetti separati aiuta a capire quanto sia veramente sicuro il tuo sito web.

Le minacce, come gli hacker, possono esistere. Ma se non ci sono vulnerabilità, il rischio è molto basso.

Potresti avere delle vulnerabilità sul tuo sito, ma se non ci sono minacce, il rischio è comunque basso (tuttavia, questa non è proprio un'opzione, poiché gli hacker sono molto diffusi online).

Gestione e valutazione dei rischi per la sicurezza informatica

La gestione continua del rischio è essenziale per qualsiasi organizzazione. Questo processo consiste in valutazioni regolari dei rischi per la sicurezza (SRA), seguite dalla pianificazione e dall'attuazione di piani di trattamento dei rischi, secondo necessità.

Una SRA è una valutazione della vostra organizzazione, tecnologia e metodologie per garantire che siano in att

Proteggete la vostra azienda

Per la sicurezza web, il tuo obiettivo è quello di eliminare qualsiasi vulnerabilità in modo che il tuo patrimonio possa rimanere al sicuro. Il modo migliore per farlo è con un SiteLock web security platform plan, che scansiona il tuo sito ogni giorno per rilevare potenziali vulnerabilità che può correggere e chiudere prima che le minacce le trovino.

Un'altra importante misura di sicurezza informatica è quella di assicurarsi che il/i tuo/i sito/i abbia/abbiano certificati SSL; scopri come Sectigo può aiutarti a gestire il ciclo di vita dei certificati della tua azienda.