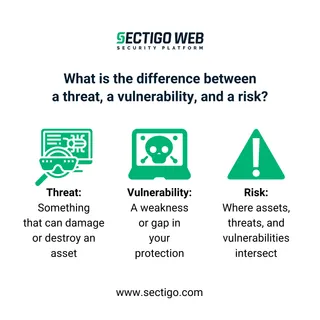

Comprender las amenazas, vulnerabilidades y riesgos en ciberseguridad

En ciberseguridad, una amenaza es un posible peligro, una vulnerabilidad es una debilidad explotable y un riesgo es la posibilidad de que una amenaza la aproveche. Comprender estos conceptos ayuda a proteger tu sitio web y datos. Descubre cómo fortalecer la seguridad de tu empresa.

Ya sea que se trate de un sitio web o de una casa, comprender los términos de seguridad adecuados puede ayudarte a comprender mejor la seguridad de las cosas que estás protegiendo. Vamos a ver los términos comunes utilizados en seguridad informática y cómo son realmente diferentes entre sí.

Pero primero, necesitamos definir una palabra muy importante que se utiliza con ellos.

Activo: lo que estás protegiendo

En casi cualquier contexto, un activo es algo positivo y a menudo tiene valor. El dinero es un activo, por ejemplo. Cuando se enumeran los activos y pasivos, los activos son todas las cosas que tienen valor.

En términos generales, un activo puede ser personas, propiedades o información. En lo que respecta a la seguridad web, nos referimos a su sitio web. Pero también puede incluir su reputación en línea o datos confidenciales como información de clientes o registros financieros.

Cualquier información confidencial que deba protegerse es un activo.

Amenaza: algo que puede dañar o destruir un activo

Si un activo es lo que intenta proteger, entonces una amenaza es aquello de lo que intenta protegerse.

Usemos el ejemplo de la propiedad de una vivienda para ilustrarlo. Su vivienda sería su activo. Una amenaza sería un ladrón, o incluso las herramientas que un ladrón podría utilizar, como una ganzúa. Estas amenazas potenciales pueden causar daños a su hogar si no se protege contra ellas.

En Internet, consideremos su sitio web como el activo. Una amenaza de seguridad para su sitio web sería un hacker y, potencialmente, las herramientas que utilizaría un hacker, por ejemplo, un fragmento de código malicioso, como malware, que puede instalarse en un sitio. Ese código puede infiltrarse en su sitio e instalar virus o inutilizar su sitio web en un ataque.

Tipos de amenazas

Las amenazas pueden ser naturales, no intencionadas o intencionadas:

- Una amenaza natural es aquella que está fuera de su control y es impredecible; a menudo son desastres y peligros naturales como tornados, inundaciones, huracanes, incendios forestales y más.

- Una amenaza no intencional es un acto que pone en riesgo la seguridad de su información, pero no se hizo con malicia. Estos tipos de amenazas a menudo pueden atribuirse a un error humano.

- Una amenaza intencional es aquella que compromete su sistema de información y es realizada a propósito por los actores de la amenaza.

Cómo estar preparado

La mejor manera de estar preparado para las ciberamenazas intencionadas es ser consciente de ellas. Es importante mantenerse al día sobre los ciberataques y las violaciones de datos, y sobre cómo los ciberdelincuentes o hackers los llevan a cabo. Algunas de las amenazas más comunes son: DDoS (denegación de servicio distribuido), phishing (suplantación de identidad), SQL injection (inyección SQL), man-in-the-middle (MitM) y malware (software malicioso).

Vulnerabilidad: una debilidad o brecha en su protección

La única forma en que una amenaza puede dañar su activo es si tiene una vulnerabilidad sin controlar que la amenaza pueda aprovechar.

En el ejemplo de la casa, una vulnerabilidad podría ser un sistema de seguridad que depende de la electricidad. Si no hay batería de reserva, el ladrón podría cortar la corriente y tener acceso libre y no autorizado a la casa. O bien, otra vulnerabilidad podría ser algo tan simple como una ventana sin cerrar. Cualquier cosa que un ladrón pueda aprovechar es una vulnerabilidad de seguridad.

Del mismo modo, su sitio web podría tener vulnerabilidades que los hackers podrían aprovechar. El código antiguo o los plugins que no se actualizan o mantienen pueden ser tan peligrosos como dejar una puerta abierta en una casa. Si no actualiza su sitio con regularidad, podría estar dejando vulnerabilidades abiertas de par en par para que los hackers se cuelen.

Vulnerabilidades comunes y gestión

Como se ha señalado anteriormente, los actores de amenazas suelen utilizar código o plugins antiguos. Es importante actualizar el sistema operativo y las aplicaciones con regularidad para garantizar la eliminación de cualquier vulnerabilidad de seguridad sin parchear. Además, los equipos de seguridad informática deben asegurarse de que todos los datos estén cifrados y de que no haya errores o configuraciones erróneas en el software.

La gestión proactiva de las vulnerabilidades es esencial para la ciberseguridad. Es importante que su equipo realice evaluaciones y análisis de vulnerabilidades con regularidad. Además, debe asegurarse de que su política de ciberseguridad cumple con los estándares (ISO 27001), de que dispone de un plan de contingencia y de que mantiene un estricto control de acceso.

Riesgo: donde se cruzan los activos, las amenazas y las vulnerabilidades

El riesgo en sí mismo es una función de las amenazas que se aprovechan de las vulnerabilidades para robar o dañar activos. En otras palabras, Activo + Amenaza + Vulnerabilidad = Riesgo.

Comprender estos conceptos por separado le ayudará a entender el nivel de seguridad real de su sitio web.

Las amenazas, como los hackers, pueden existir. Pero si no tiene vulnerabilidades, entonces su riesgo es muy bajo.

Puede que tenga vulnerabilidades en su sitio, pero si no existen amenazas, entonces el riesgo es aún bajo (sin embargo, esto no es realmente una opción, ya que los hackers son muy frecuentes en Internet).

Gestión y evaluación de riesgos de ciberseguridad

La gestión continua de riesgos es esencial para cualquier organización. Este proceso consiste en evaluaciones periódicas de riesgos de seguridad (SRA), seguidas de la planificación e implementación de planes de tratamiento de riesgos según sea necesario.

Una SRA es una evaluación de su organización, tecnología y metodologías para garantizar que se han implementado las medidas de seguridad necesarias para ayudar a proteger sus activos.

Proteja su empresa

En cuanto a la seguridad web, su objetivo es eliminar cualquier vulnerabilidad para que sus activos permanezcan seguros. La mejor manera de hacerlo es con un plan de plataforma de seguridad web SiteLock, que analiza su sitio todos los días para detectar posibles vulnerabilidades que puede parchear y eliminar antes de que las amenazas las encuentren.

Otra medida importante de ciberseguridad es asegurarse de que su(s) sitio(s) tenga(n) certificados SSL; vea cómo Sectigo puede ayudarle a gestionar el ciclo de vida de los certificados de su empresa.