Was ist SCEP (Simple Certificate Enrollment Protocol)?

SCEP (Simple Certificate Enrollment Protocol) automatisiert die Ausstellung von PKI-Zertifikaten, indem es den Austausch mit einer Zertifizierungsstelle (CA) vereinfacht. Es ermöglicht eine sichere Zertifikatsverwaltung für Geräte und Server über eine URL und ein gemeinsames Geheimnis zur Authentifizierung. Kompatibel mit Systemen wie Microsoft Intune und Apple MDM, ist SCEP entscheidend für die Verwaltung mobiler Geräte und Unternehmensanwendungen. Die Automatisierung reduziert menschliche Fehler, minimiert Risiken und unterstützt groß angelegte Bereitstellungen mit dem Sectigo Certificate Manager.

Inhaltsverzeichnis

Was ist SCEP (Simple Certificate Enrollment Protocol)?

SCEP steht für „Simple Certificate Enrollment Protocol“ und ist ein Protokoll zur Zertifikatsverwaltung, das IT-Administratoren bei der automatischen Ausstellung von Zertifikaten unterstützt. Die Ausstellung von Zertifikaten der Public-Key-Infrastruktur (PKI) erfordert einen Prozess zum Austausch von Informationen mit einer vertrauenswürdigen Zertifizierungsstelle (CA) wie Sectigo, damit die CA vor Abschluss der Ausstellung authentifizieren kann, dass ein Zertifikatsnutzer die mit dem PKI-Zertifikat verbundenen Identitäten und Domainnamen rechtmäßig vertritt. SCEP standardisiert diesen Austausch mit der Zertifizierungsstelle unter Verwendung einer URL und eines gemeinsamen Schlüssels, wodurch IT-Teams Zertifikate schneller und einfacher auf Geräten registrieren können, als wenn sie diese Informationen manuell übermitteln.

SCEP gibt es schon seit Langem und es hat bei Unternehmen erheblich an Bedeutung gewonnen. Da für das SCEP-Protokoll keine Lizenzgebühren anfallen und die Konfiguration und Ausführung durch IT-Teams nur sehr wenig Zeit in Anspruch nimmt, ist es zu einem fast allgegenwärtigen Bestandteil der Unternehmenssicherheit geworden.

Für welche Anwendungsfälle wird es am häufigsten verwendet?

SCEP wird häufig für eine Reihe von Anwendungsfällen für Zertifikate eingesetzt. Insbesondere Mobile-Device-Management-Systeme (MDM) wie Microsoft Intune und Apple MDM verwenden SCEP für die PKI-Zertifikatsregistrierung auf der wachsenden Zahl von Mobilgeräten und Smartphones, die von Geschäftsmitarbeitern genutzt werden. Dadurch können Mobilgeräte Verbindungen zwischen Apps und Unternehmenssystemen und -ressourcen authentifizieren. Die meisten Netzwerkgeräte, einschließlich Router, Load Balancer, WLAN-Hubs, VPN-Geräte und Firewalls, unterstützen auch das SCEP-Protokoll für die Zertifikatsregistrierung.

SCEP automatisiert die Registrierung von PKI-Zertifikaten für Mobilgeräte und Smartphones über MDM-Systeme (Mobile Device Management) für sichere Verbindungen zu VPN, WLAN und Unternehmensanwendungen.

Dieses Protokoll wird von den gängigsten Server- und Gerätebetriebssystemen unterstützt, darunter Microsoft Windows, Linux sowie Apple iOS und MacOS, sowie von Verzeichnissystemen wie Active Directory. Sie können den SCEP-Server von Sectigo nutzen, um Ihre Zertifikate in allen Anwendungsfällen für Geräte und Betriebssystem- und Verzeichnisumgebungen zu verwalten, die Sie in Ihrer Organisation verwenden.

Warum SCEP verwenden?

Die Public-Key-Infrastruktur bietet zwar die stärkste und einfachste Authentifizierungs- und Kryptografielösung für digitale Identitäten, doch die Komplexität und der Umfang der Zertifikatsbereitstellung können für die meisten Unternehmen eine Herausforderung für vielbeschäftigte IT-Teams darstellen. Die manuelle Bereitstellung und Verwaltung von Zertifikaten ist zeitaufwendig und fehleranfällig. Der gesamte Prozess der Ausstellung, Konfiguration und Bereitstellung von Zertifikaten kann bis zu mehreren Stunden dauern, unabhängig davon, ob ein Unternehmen ein einzelnes Zertifikat für einen WLAN-Router bereitstellt oder Millionen von Zertifikaten für alle unterstützten Netzwerkgeräte und Benutzeridentitäten verwaltet. Infolgedessen sind Unternehmen dem unnötigen Risiko plötzlicher Ausfälle oder des Versagens kritischer Geschäftssysteme sowie von Sicherheitsverletzungen und Man-in-the-Middle-Angriffen (MITM) ausgesetzt.

Darüber hinaus birgt die manuelle Zertifikatsverwaltung ein erhebliches Risiko für Unternehmen, da die Wahrscheinlichkeit steigt, dass Zertifikate bis zu ihrem Ablauf vergessen werden oder es zu Lücken in der Eigentümerschaft kommt. Aufgrund der vielen potenziellen Fallstricke, die mit der manuellen Verwaltung von PKI-Zertifikaten verbunden sind, benötigen Unternehmen den automatisierten Standard für die Zertifikatsregistrierung, den das Simple Certificate Enrollment Protocol bietet, um sicherzustellen, dass Zertifikate auf einer großen Anzahl von Geräten ohne menschliches Zutun korrekt ausgestellt und konfiguriert werden. Diese Automatisierung trägt zur Risikominderung bei und ermöglicht es IT-Abteilungen, die Betriebskosten zu kontrollieren.

Wie funktioniert das SCEP-Protokoll?

Der SCEP-Registrierungsprozess standardisiert den Informationsaustausch mit der Zertifizierungsstelle, der für die Authentifizierung der Zertifikatsanforderung und die Ausstellung des Zertifikats erforderlich ist. Die wichtigsten Elemente dieses Prozesses sind:

- SCEP-URL: Die URL gibt an, wo Geräte mit der Zertifizierungsstelle kommunizieren, um das Client-Zertifikat zu registrieren. Diese URL kann in einem MDM platziert werden, um die Zertifikatsregistrierung auf Mobilgeräten in großem Umfang zu automatisieren.

- SCEP Shared Secret: Ein Shared Secret ist ein anvertrautes Passwort, bei dem zwischen dem SCEP-Server und der Zertifizierungsstelle Groß- und Kleinschreibung beachtet wird. Es wird verwendet, um zu authentifizieren, dass ein Benutzer die mit dem PKI-Zertifikat verbundenen Identitäten und Domainnamen rechtmäßig vertritt.

- SCEP Certificate Signing Request: Sobald die Verbindung zwischen dem SCEP-Server und der Zertifizierungsstelle hergestellt und das Shared Secret authentifiziert ist, kann der Certificate Signing Request (CSR) oder SCEP-Antrag an die Zertifizierungsstelle gesendet werden. Diese CSR enthält das Konfigurationsprofil, das verwalteten Geräten die automatische Registrierung für Zertifikate ermöglicht.

- SCEP-Zertifikat-Konfigurationsprofil: Zertifikatsverwaltungsplattformen und MDMs verfügen häufig über einen bestimmten Satz von Konfigurationsparametern, die zur Definition des Zertifikatprofils verwendet werden, darunter Gültigkeitsdauer des Zertifikats, Schlüsselgröße, SCEP-Konfigurationsname, Typ und Wert des Subject Alternative Name, Anzahl der Wiederholungsversuche und Wiederholungsintervall sowie zusätzlicher Typ und Wert des Challenge-Passworts.

- SCEP-Signaturzertifikat: Um sicherzustellen, dass gültige Zertifikate verwendet werden, verlangen die meisten MDMs ein von der Zertifizierungsstelle signiertes Signaturzertifikat, das auch von Geräten verwendet werden soll. Dieses Signaturzertifikat kapselt die gesamte Zertifikatskette, einschließlich des Signaturzertifikats, der Zwischenzertifizierungsstelle und der Stammzertifizierungsstelle.

Schritte des SCEP-Registrierungsprozesses

Hier sind die Schritte des SCEP-Registrierungsprozesses zum Einrichten der automatischen Zertifikatsregistrierung für eine typische Zertifikatsverwaltungsplattform oder ein MDM:

- Hinzufügen der SCEP-URL

- Hinzufügen des gemeinsamen SCEP-Geheimnisses

- Laden Sie das SCEP-Signaturzertifikat hoch

- Definieren Sie die SCEP-Konfiguration, die an Geräte gesendet wird

- Definieren Sie anwendungsspezifische Zertifikateinstellungen (z. B. für WLAN oder VPN)

- Geben Sie an, welche Geräte Zertifikate erhalten sollen

Nach der Authentifizierung durch die Zertifizierungsstelle wird dann ein signiertes CA-Zertifikat auf dem Gerät bereitgestellt.

SCEP-Zertifikatkonfigurationsprofil

Beim Einrichten eines SCEP-Servers kann der Administrator eine Reihe von Zertifikateigenschaften im Zertifikatkonfigurationsprofil festlegen, um die SCEP-Implementierung anzupassen. Dazu gehören u. a. folgende Elemente:

- Name der Zertifikatsvorlage

- Zertifikatstyp (ob es auf einem Gerät oder für einen Endbenutzer bereitgestellt wird)

- Format des Antragstellernamens (wie der Server den Antragstellernamen für das Zertifikat erstellt, z. B. unter Verwendung einer E-Mail-Adresse im Fall eines Benutzers oder eines Servernamens oder einer IP-Adresse im Fall eines Geräts)

- Gültigkeitsdauer des Zertifikats (Angabe der Zeitspanne, die bis zum Auslaufen von Zertifikaten oder bis zur Sperrung von Zertifikaten erforderlich ist)

- Hash-Algorithmus

- Root-CA-Zertifikat

- Schlüsselverwendung. Die Schlüsselverwendung kann die Schlüsselverschlüsselung (ermöglicht den Schlüsselaustausch, wenn ein Schlüssel verschlüsselt ist) oder die digitale Signatur (ermöglicht den Austausch, wenn der Schlüssel durch eine digitale Signatur geschützt ist) umfassen.

Wie unterstützt Sectigo dieses Protokoll?

Sectigo ist sich der Komplexität und des Umfangs der meisten Zertifikatsanforderungen von Unternehmen bewusst. Unternehmen verlassen sich auf PKI-Zertifikate, um alles von Webservern in der Cloud und vor Ort, vernetzten Geräten, mobilen Geräten, Benutzeridentitäten, E-Mail-Systemen, Netzwerkgeräten, IoT-Geräten, DevOps-Umgebungen, digitalen Signaturen und mehr zu authentifizieren und zu verschlüsseln. Da Sectigo neben SSL/TLS-Zertifikaten, Code Signing, S/MIME und anderen X.509-Zertifikaten, die kritische Geschäftssysteme schützen, auch Gerätezertifikate anbietet, die SCEP unterstützen, benötigen Unternehmen auch eine Möglichkeit, die Verwaltung des gesamten Zertifikatslebenszyklus in großem Maßstab zu automatisieren. Sectigo Certificate Manager unterstützt das SCEP-Protokoll, um eine automatisierte Verwaltung des Zertifikatslebenszyklus zu ermöglichen.

Konfiguration in Sectigo Certificate Manager

Sectigo Certificate Manager (SCM) bietet eine zentrale Verwaltungsschnittstelle, die Unternehmensgerätearchitekturen wie Microsoft Intune und Apple MDM nahtlos integriert und die Erkennung, Ausstellung, Bereitstellung und Erneuerung aller Zertifikate beschleunigt und vereinfacht. Sectigo Certificate Manager ermöglicht die Ausstellung von Gerätezertifikaten mithilfe von SCEP durch die Erstellung von Konfigurationsprofilen, die an die Zielgeräte übertragen werden. Das Konfigurationsprofil kann mithilfe von Software wie dem Apple iOS-Konfigurationsdienstprogramm erstellt werden.

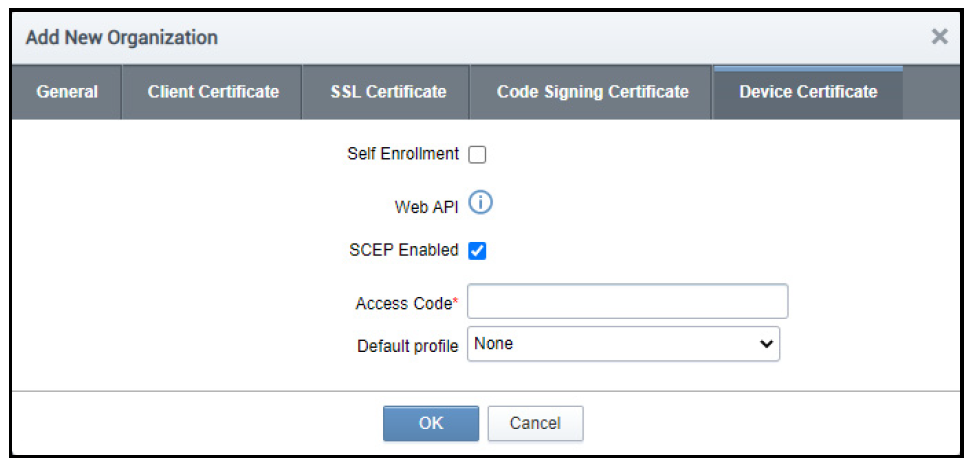

Um Gerätezertifikate über SCEP auszustellen, erstellen Sie neue Gerätezertifikatprofile und aktivieren sie für die SCEP-Registrierung. Jedem Gerätezertifikatprofil wird eine Geräteprofil-ID zugewiesen, um es bei der Anwendung auf die Geräte zu identifizieren.

Damit der Prozess erfolgreich ist, müssen folgende Voraussetzungen erfüllt sein:

- In Ihrem Sectigo-Konto muss mindestens ein Zertifikatprofil für die Verwendung mit Gerätezertifikaten konfiguriert sein.

- Die SCEP-Registrierung muss für eine Organisation oder Abteilung aktiviert sein und ein Zugangscode muss angegeben werden. Dies kann beim Hinzufügen oder Bearbeiten einer Organisation oder Abteilung erfolgen.

So stellen Sie Zertifikate über Sectigo Certificate Manager mit SCEP aus – Simple Certificate Enrollment Protocol

In der Regel umfasst der Prozess Folgendes:

- Sie generieren mithilfe einer Konfigurationssoftware ein Konfigurationsprofil für die OTA-Registrierung und wenden das Profil dann auf die Zielgeräte an. Der für die Organisation oder Abteilung angegebene SCEP-Registrierungszugriffscode ist im Profil enthalten. Das bedeutet, dass die vom Gerät generierte Zertifikatanforderung denselben Zugriffscode wie der challengePassword-Parameter enthält.

- Nach der Anwendung generiert das Gerät die Zertifikatanforderung und leitet sie an Sectigo Certificate Manager weiter.

- Die Zertifikatsanforderungen werden zur Genehmigung in den Bereich „Gerätezertifikate“ aufgenommen. Der Status des Zertifikats wird als „Angefordert“ angezeigt.

- Ein RAO oder DRAO mit entsprechenden Berechtigungen genehmigt die Anforderung, und dann leitet SCM die Anforderung an Sectigo weiter. Der Status des Zertifikats ändert sich in „Angewendet“. Nach Ausstellung des Zertifikats sammelt SCM die Zertifikate ein. Der Status des Zertifikats ändert sich in „Ausgestellt“.

- Der SCEP-Server überträgt die Zertifikate zur Installation an die Zielgeräte.

Eine vollständige Anleitung zur SCEP-Konfiguration mit Sectigo Certificate Manager finden Sie in der Sectigo-Wissensdatenbank unter Sectigo Certificate Manager Administration Guides.

Für Einzelheiten zu den Parametern, die im Konfigurationsprofil angegeben werden müssen, wenden Sie sich an uns.